编辑点评:保护隐私的xp模块

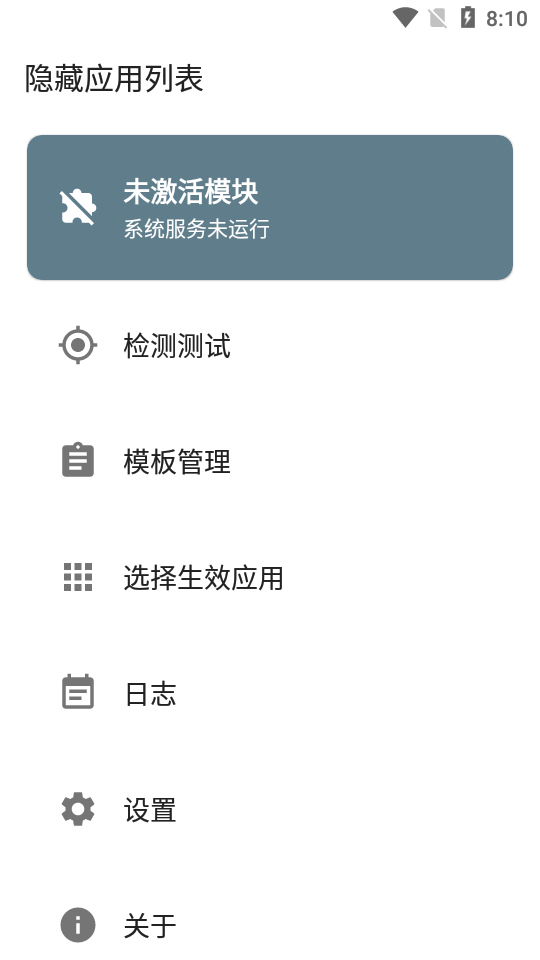

很简单好用的一款保护你手机隐私的软件,隐藏应用列表(HideMyApplist)模板,是一款需要搭配xp或者magisk使用的模板,功能很强大,可以快速创建白名单和黑名单,有需要的可以免费下载试试。

使用说明

#我是否需要安装magisk插件#

如果你需要文件拦截、maps 截能力,你需要安装magisk插件。

注意:magisk插件是一个Riru模块,你需要安装Riru v25/26才能工作。

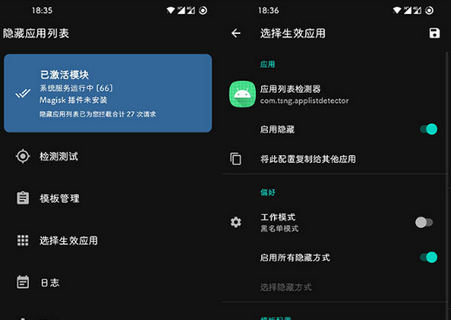

#如何启用隐藏#

在模板管理中可以创建拦截模板。在选择生效应用里对目标应用启用模板(或单独配置)。Xposed模块作用域需要且*只需要*勾选"系统框架"。

#模板修改是实时生效的吗#

除了文件检测拦截和maps拦截外,是的。更新文件拦截策略需要强制停止再重启目标APP。

几种hook方式区别

正常app读取应用列表会使用API requests中的部分方法,"不安分"的app会使用其他几种方式(相当于漏洞)进行检测。

maps扫描是针对启用的Xposed模块。如果你某个模块作用域勾选了某个app,那么该app就能通过扫描/

proc/self/maps发现它。黑名单模式下会自动拦截在名单内的maps信息,白名单模式需要手动配置。

一些例子

APl requests-农行

Intent queries-B站File detections-步道乐跑Maps scan-支付宝检测蚂蚁森林模块

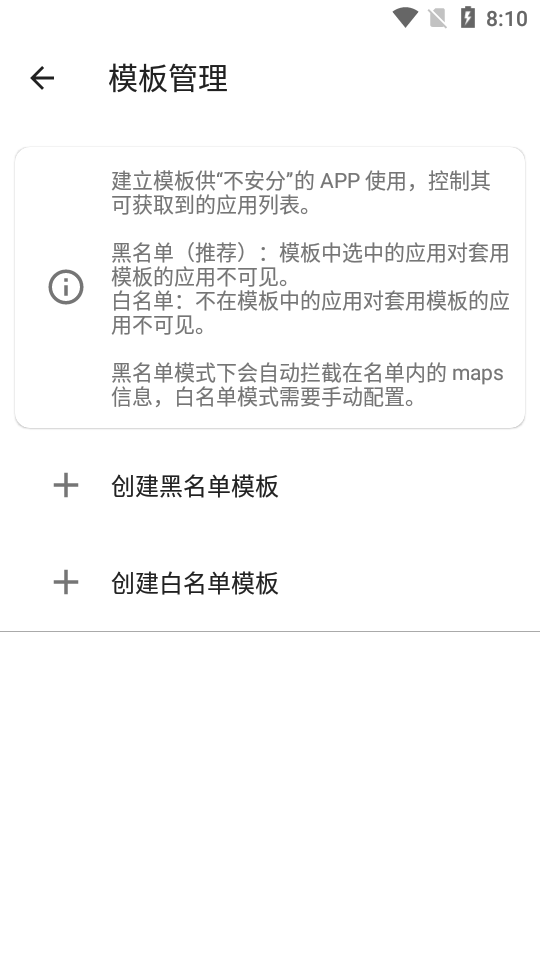

模板管理

建立模板供"不安分"的APP使用,控制其可获取到的应用列表。

黑名单((推荐):模板中选中的应用对套用模板的应用不可见。

白名单:不在模板中的应用对套用模板的应用不可见。

黑名单模式下会自动拦截在名单内的maps信息,白名单模式需要手动配置。

软件特色

隐藏应用列表(HideMyApplist)模块,一款保护隐私的xp模块,能有效的防止检测到root和xp框架。虽然“检测安装的应用是不正确的做法”,而且很蠢,但是并不是所有的插件类应用都提供了随机包名支持。这就意味着检测到安装了 root 类应用(如 Fake Location、存储重定向)与检测到了 root 本身区别不大。(会使用检测手段的 app 可不会认为你是在“我就蹭蹭不进去”)

与此同时,部分“不安分”的 app 会使用各种漏洞绕过系统权限来获取你的应用列表,从而对你建立用户画像(如陈叔叔将安装了 V2Ray 的用户分为一类),或是类似于某某校园某某乐跑的软件会要求你卸载作弊软件。

该模块提供了一些检测方式用于测试您是否成功地隐藏了某些特定的包名,如 Magisk/Edxposed Manager;同时可作为 Xposed 模块用于隐藏应用列表或特定应用,保护隐私。

更新日志

版本:3.3(417)

需要root!!!

需要Isp框架

可以屏蔽应用读取应用列表

3.0.6更新

更新日志:

添加 syscall 拦截

移除 maps 拦截(因为没有意义。UI懒得删了)

支持 Zygisk(**一定记得先删除旧的 Magisk 模块!**)

注意:更新 V2.3.2 后,**请务必先卸载旧的 Magisk 插件**,并通过应用内的安装按钮安装新的插件。若出现无法获取 root 权限的提示,请手动从 apk 中提取安装包并重命名为 `Riru-HideMyApplist.zip` 或 `Zygisk-HideMyApplist.zip` 后通过 `magisk --install-module zip路径` 安装指令手动安装。查看 Telegram 频道获得更多支持。

2.3.2更新日志

添加 syscall 拦截

移除 maps 拦截(因为没有意义。UI懒得删了)

支持 Zygisk(**一定记得先删除旧的 Magisk 模块!**)

注意:更新 V2.3.2 后,**请务必先卸载旧的 Magisk 插件**,并通过应用内的安装按钮安装新的插件。若出现无法获取 root 权限的提示,请手动从 apk 中提取安装包并重命名为 `Riru-HideMyApplist.zip` 或 `Zygisk-HideMyApplist.zip` 后通过 `magisk --install-module zip路径` 安装指令手动安装。查看 Telegram 频道获得更多支持。

2.2.1更新

增加一些翻译

随机存储目录以防检测

增加更多隐藏手段

支持自定义隐藏字符串(一般用户用不到)

支持多用户

加入少量谷歌广告(开发者也需要恰饭,毕竟这是一个免费模块)

新浪微博Weibo手机版

新浪微博Weibo手机版 b站哔哩哔哩app手机版

b站哔哩哔哩app手机版 美图秀秀手机官方版

美图秀秀手机官方版 菜鸟app客户端

菜鸟app客户端 墨迹天气app官方版

墨迹天气app官方版 uc浏览器app官方正版

uc浏览器app官方正版 中国建设银行app最新版

中国建设银行app最新版 抖音极速版app正版

抖音极速版app正版 美团官方手机客户端

美团官方手机客户端 小红书app下载安装

小红书app下载安装

CorelCAD移动版app20.3.2 最新版

CorelCAD移动版app20.3.2 最新版 Flashify刷机工具汉化版1.9.2 最新版

Flashify刷机工具汉化版1.9.2 最新版 Root卸载器专业版(Uninstaller Pro)8.5 最新版

Root卸载器专业版(Uninstaller Pro)8.5 最新版 Chat X工具箱v2.0.5 解锁plus版

Chat X工具箱v2.0.5 解锁plus版 实时汇率换算app安卓版v14.1.1 最新版

实时汇率换算app安卓版v14.1.1 最新版 智能nfc工具模拟门禁卡v2.0 安卓免费版

智能nfc工具模拟门禁卡v2.0 安卓免费版 炫酷工具箱官方正版v1.1.7 安卓版

炫酷工具箱官方正版v1.1.7 安卓版 椰子社区软件库v2.5 手机版

椰子社区软件库v2.5 手机版 辉焕商店app官方版v1.53 最新版

辉焕商店app官方版v1.53 最新版 清风文件管家app手机版v1.0.0 安卓版

清风文件管家app手机版v1.0.0 安卓版 魇ADB工具箱最新版本2025版(ADB KIT)v1.5.5 手机版

魇ADB工具箱最新版本2025版(ADB KIT)v1.5.5 手机版 酷猫软件库v2.3.0 安卓版

酷猫软件库v2.3.0 安卓版 液体计算器app手机安卓版v1.3 免费版

液体计算器app手机安卓版v1.3 免费版 FPS枪战陀螺仪修复器app免费版v2.0 安卓中文版

FPS枪战陀螺仪修复器app免费版v2.0 安卓中文版 Actxa智能手环软件5.4.4 最新版

Actxa智能手环软件5.4.4 最新版 Omni工具集软件v1.2 安卓版

Omni工具集软件v1.2 安卓版 一个工具助手软件v1.0.2 安卓版

一个工具助手软件v1.0.2 安卓版 Fishby软件手机版V1.0.1 安卓最新版

Fishby软件手机版V1.0.1 安卓最新版 大疆DJI Home手机版1.2.1 最新版

大疆DJI Home手机版1.2.1 最新版 嗖嗖云手机app最新版v2.5.01.013 安卓版

嗖嗖云手机app最新版v2.5.01.013 安卓版 微商截图宝会员版无水印免费v3.1 最新版

微商截图宝会员版无水印免费v3.1 最新版

陪玩软件哪个最好

陪玩软件哪个最好 pdf转图片软件推荐

pdf转图片软件推荐 安卓版免费PDF编辑器

安卓版免费PDF编辑器 AI智能助手软件

AI智能助手软件 天气预报app

天气预报app 光速虚拟机安卓正版

光速虚拟机安卓正版

ToDesk远程软件app

ToDesk远程软件app

精品下载站app官方版

精品下载站app官方版

豌豆荚应用商店安卓版

豌豆荚应用商店安卓版

麻吉分身2024官方版

麻吉分身2024官方版

蓝莓工具箱

蓝莓工具箱

LuoJuBoxX聚箱工具箱

LuoJuBoxX聚箱工具箱

智简云iapp源码平台

智简云iapp源码平台

KDE Connect 安卓版手机版

KDE Connect 安卓版手机版

玩机百宝箱官方正式版

玩机百宝箱官方正式版

热门评论

最新评论